Lo que no te cuentan: Kevin Mitnick: Hacker Más Buscado Del FBI

Hilo sobre Kevin Mitnick, el hacker que el FBI acusó de poder lanzar misiles nucleales con una llamada. Pasó 8 meses en solitario por esa mentira. Salió, escribió libros, cobró 16.000$ por charla, y vendió su empresa po…

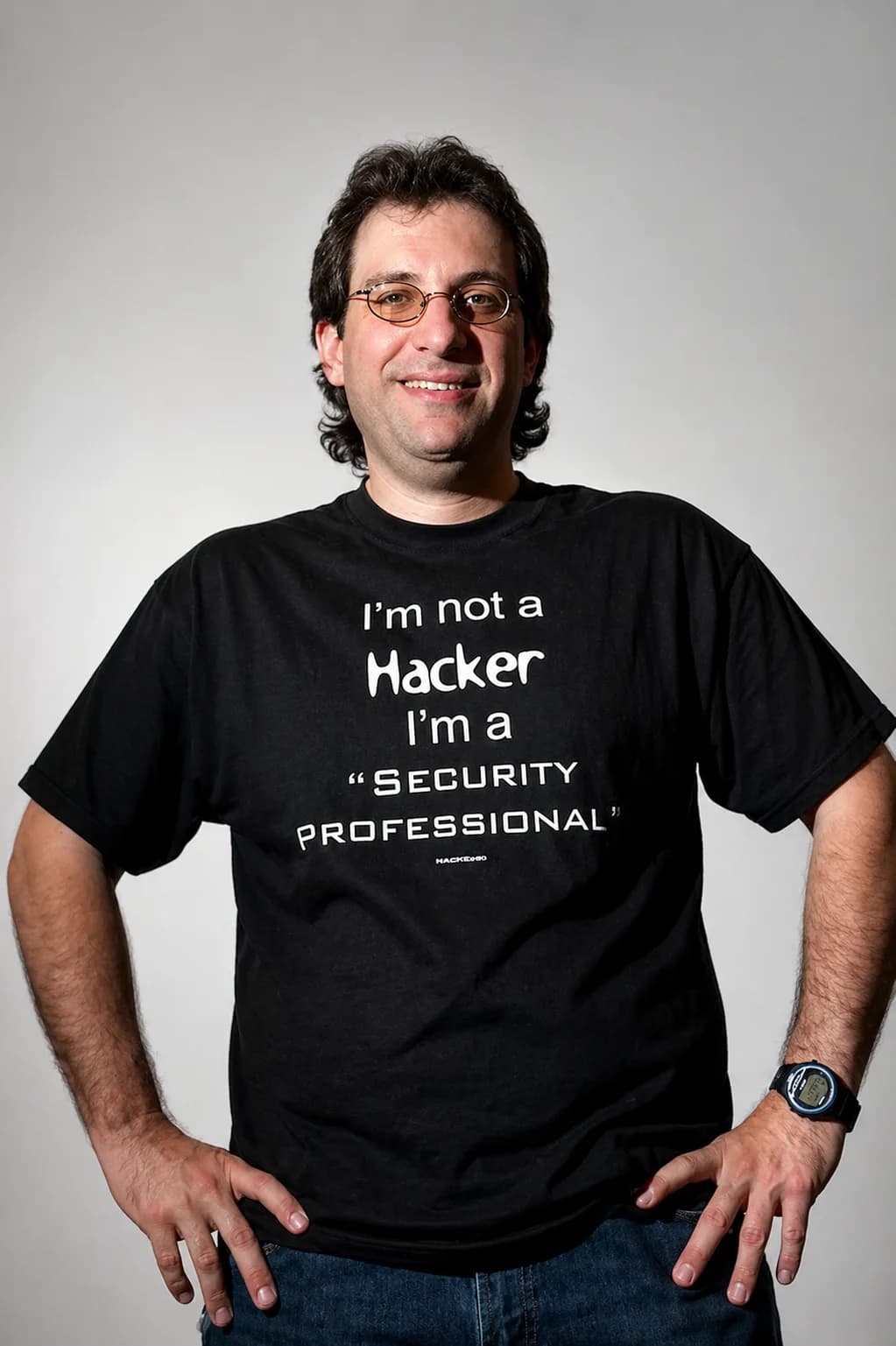

# ¿Te acuerdas de esa vez que Kevin Mitnick, el hacker más buscado del FBI, pasó 8 meses en aislamiento por “poder lanzar misiles nucleares con una llamada”, y luego se convirtió en el consultor de seguridad más caro del mundo?

Kevin Mitnick tenía 12 años cuando convenció a un conductor de autobús de Los Ángeles para que le dijera dónde comprar la perforadora de tickets. A los 16, entró en Digital Equipment Corporation. A los 25, el FBI lo acusó de poder iniciar una guerra nuclear con un teléfono. Pasó 5 años en prisión, 8 meses en solitario, y salió para cobrar 16.000 dólares por charla. La pregunta no es si era un genio. Es si el sistema que lo persiguió necesitaba que fuera un monstruo para justificar su propia incompetencia.

Kevin David Mitnick nació el 6 de agosto de 1963 en Van Nuys, Los Ángeles.

A los 12 años no pagaba el autobús. Convenció a un conductor de que le revelara dónde comprar la perforadora mecánica de tickets, buscó tickets usados en la basura y viajó gratis por toda la ciudad.

A los 16 ya no era un niño con un truco de autobús. Era “Condor”, el hacker que entró en los sistemas de Digital Equipment Corporation y copió el código fuente de su sistema operativo VAX.

A los 25, el FBI lo acusaba de poder lanzar una guerra nuclear con una llamada telefónica.

El chico que sabía más que cualquier empleado

Mitnick no era un programador excepcional. Era algo más peligroso: un social engineer con memoria fotográfica y paciencia infinita.

Su método era simple. Llamaba a una oficina de la compañía telefónica. Se presentaba como “Jake Roberts del Non-Pub Bureau”. Preguntaba si habían recibido el memo del cambio de número. Cuando le decían que no, obtenía el número interno del departamento.

Luego llamaba a otra oficina. Se hacía pasar por “Tom Hansen del Non-Pub Bureau”. Preguntaba si el gerente aún necesitaba estar en la lista de empleados autorizados. El gerente, obviamente, decía que sí y daba su nombre y número interno.

El último paso: redirigir temporalmente las llamadas del gerente a su propio teléfono. Cuando el Non-Pub Bureau llamaba para validar la solicitud de Mitnick, él respondía como el gerente y autorizaba su propio acceso.

Con este método obtuvo los números no publicados de Bruce Springsteen, Roger Moore y otros.

“Me absorbí en todo lo relacionado con los teléfonos: no solo la electrónica, los switches y las computadoras, sino también la organización corporativa, los procedimientos y la terminología. Después de un tiempo, probablemente sabía más sobre el sistema telefónico que cualquier empleado individual.”

Eso era Mitnick. No un mago del código. Un mago de la información. Alguien que entendía que los sistemas más seguros fallan por la gente que los opera.

La fuga que duró dos años

En 1992, Mitnick hackeó Pacific Bell. La compañía telefónica lo detectó. El FBI emitió una orden de arresto.

Mitnick no se entregó. Desapareció.

Durante dos años vivió como fugitivo. Cambiaba de identidad constantemente. Clonaba teléfonos celulares para no ser rastreado. Se movía de estado en estado. Y mientras tanto, seguía hackeando.

Hackeó el correo del departamento de seguridad de MCI Communications y Digital Equipment Corporation. Descubrió cómo protegían sus sistemas. Luego, con su amigo Lenny DiCicco, entró en el laboratorio de investigaciones de DEC.

Pero el servicio de seguridad los detectó. El FBI arrestó a DiCicco y lo convirtió en informante. Mitnick intentó echarle la culpa a su compañero. DiCicco confesó todo.

Mitnick fue enviado a prisión. La fiscalía creó el rumor de que era capaz de “activar un desastre nuclear solo con una llamada”. La prensa lo repitió. El público lo creyó. Y Mitnick pasó 8 meses en confinamiento solitario —no por peligro real, sino por la fantasía de película que el gobierno había construido—.

Su defensa alegó que sufría una “adicción a los ordenadores”, comparable al alcoholismo o la drogadicción. El juez le dio un año de prisión más seis meses de rehabilitación. Mitnick perdió 45 kilos.

El error de la Navidad de 1994

Tras salir, Mitnick no se detuvo.

El 25 de diciembre de 1994 hackeó la computadora personal de Tsutomu Shimomura, un experto en seguridad de San Diego. Usó una técnica llamada protocol spoofing. Robó archivos relacionados con seguridad informática y dejó mensajes burlones en el buzón de voz de Shimomura.

Fue su peor error. Shimomura no era una víctima común. Era un cazador.

Shimomura monitorizó las intrusiones. Rastreó la señal de un teléfono celular. La llevó a Raleigh, Carolina del Norte. Y el 15 de febrero de 1995, el FBI arrestó a Mitnick.

La acusación: 25 cargos de delitos informáticos, incluyendo posesión de dispositivos de acceso no autorizado, fraude informático, daño a computadoras, fraude telefónico e interceptación de comunicaciones.

El gobierno decía que había causado millones de dólares en daños a Motorola, Novell, Nokia, Sun Microsystems y otras. Pero los fiscales tuvieron dificultades para reunir evidencia de crímenes mayores.

Mitnick pasó casi cuatro años en prisión preventiva —más tiempo del que habría cumplido si hubiera sido condenado en juicio— hasta que en 1999 aceptó un acuerdo de culpabilidad.

La sentencia: 3 años y 10 meses, con crédito por tiempo servido. Pago de 4.125 dólares en restitución —una “restitución simbólica” que el juez impuso en lugar del millón y medio que pedían los fiscales—.

Pero lo más duro no fue la cárcel. Fue la libertad condicional.

La prohibición de pensar

Durante tres años de libertad condicional, Mitnick no podía usar computadoras, módems, celulares ni nada que le diera acceso a internet.

No podía trabajar como consultor informático. No podía tocar un teclado sin permiso judicial.

En un mundo donde hasta los empleos más básicos usaban computadoras, la condena era una sentencia de muerte profesional. Mitnick y sus abogados protestaron. El juez no cedió.

Mientras tanto, crecía el movimiento “Free Kevin”. Hackers, activistas de derechos digitales y curiosos se manifestaron con carteles amarillos. En diciembre de 1997, un grupo de simpatizantes hackeó Yahoo! y dejó un mensaje: “Liberen a Mitnick de la custodia federal o sufran una catástrofe en toda la Red”.

Yahoo! negó que existiera el gusano prometido. Pero la presión funcionó.

Mitnick fue liberado en enero de 2000. Dijo a los periodistas que sus crímenes eran “simples delitos de allanamiento”. Que solo quería saber “todo lo que pudiera encontrar sobre cómo funcionaban las redes telefónicas”.

Y luego, algo inesperado: la redención.

De enemigo público número uno a consultor de 16.000 dólares por charla

En 2003, con la libertad condicional terminada, Mitnick fundó Mitnick Security. Una firma de consultoría de ciberseguridad.

Su metodología: usar las mismas técnicas que lo habían llevado a la cárcel, pero ahora para proteger a empresas. Social engineering. Pentesting. Ingeniería inversa. El ladrón que enseña a cerrar la puerta.

Escribió cuatro libros best-seller: Ghost in the Wires, The Art of Deception, The Art of Intrusion, The Art of Invisibility. Su autobiografía vendió millones de copias.

Se convirtió en orador público. Cobraba 16.000 dólares por charla. Asesoró a legisladores estadounidenses y corporaciones globales.

En 2011 se unió a KnowBe4 como Chief Hacking Officer. La empresa de entrenamiento en conciencia de seguridad que cofundó fue adquirida por 4.600 millones de dólares por Vista Equity Partners.

Su tarjeta de visita era un trozo de metal grabado que funcionaba como kit de ganzúas.

El chico que no pagaba el autobús se había convertido en una marca global.

Lo que no te cuentan

Primero: Mitnick nunca hackeó por dinero. Era un “cazador de trofeos”. Perseguía el desafío, la adrenalina, la prueba de que podía. Cuando robó 20.000 números de tarjetas de crédito de un ISP, no los usó. Los guardó como trofeos. El FBI lo convirtió en enemigo público número uno no porque fuera peligroso, sino porque era humillante que un tipo de 25 años entrara en los sistemas de las mayores corporaciones del mundo sin dejar rastro.

Segundo: la fiscalía mintió sobre su capacidad de lanzar misiles nucleares. Fue una táctica de intimidación mediática. Mitnick nunca tuvo acceso a sistemas de defensa con esa capacidad. Pero el rumor persistió, y el confinamiento solitario de 8 meses fue la consecuencia de una fantasía, no de una amenaza real.

Tercero: la persecución de Mitnick costó más de lo que él robó. Los fiscales pidieron 1,5 millones en daños. El juez impuso 4.125 dólares. Pero el FBI gastó millones en la investigación. Shimomura dedicó meses de su vida a rastrearlo. Los medios cubrieron cada paso. El costo total de la caza de Mitnick superó con creces cualquier daño que causara.

Cuarto: Mitnick se reinventó, pero no se arrepintió. En sus libros y charlas glorificaba sus hacks. Narraba sus fugas con humor. Presentaba el engaño telefónico como arte. La redención fue comercial, no moral. No dijo “estuve mal”. Dijo “fui demasiado bueno para que me atraparan”.

Quinto: murió el 16 de julio de 2023, a los 59 años, de cáncer de páncreas. Su esposa Kimberley estaba embarazada de su primer hijo. En su obituario, la familia pidió donaciones a la Equal Justice Initiative. La ironía no parece casual.

El giro polémico

Aquí está el truco que nadie menciona.

Kevin Mitnick no fue un criminal que se reformó. Fue un criminal que el sistema convirtió en producto.

La ironía definitiva: el FBI que lo persiguió durante años, que lo acusó de poder lanzar misiles nucleares, que lo mantuvo 8 meses en solitario por una fantasía, que le prohibió usar computadoras durante tres años… ese mismo FBI y ese mismo sistema judicial ahora usa sus libros como manuales de entrenamiento. Las empresas que él hackeó ahora contratan a su firma para protegerse. El gobierno que lo encarceló ahora lo cita en conferencias de seguridad.

Traducción: Mitnick no fue rehabilitado. Fue comercializado. La misma habilidad que lo hizo peligroso en 1995 lo hizo rentable en 2005. Y el sistema que necesitaba un monstruo para justificar su presupuesto de ciberseguridad, ahora necesita un héroe para vender ese mismo presupuesto a las corporaciones.

El movimiento “Free Kevin” no liberó a un inocente. Liberó a un mercado. Y Mitnick, con su inteligencia y su ambición, supo explotarlo mejor que cualquier hack telefónico.

La pregunta que no te dejará dormir

Si descubrieras mañana que el hacker más famoso del mundo nunca robó dinero, nunca destruyó archivos, solo quería saber cómo funcionaban las cosas, y que el sistema que lo persiguió mintió sobre su peligrosidad para encarcelarlo, luego le prohibió trabajar en lo único que sabía hacer, y finalmente se convirtió en su mayor cliente cuando descubrió que podía cobrar 16.000 dólares por charla, ¿seguirías viendo la historia como redención, o aceptarías que la única diferencia entre criminal y consultor es quién controla la narrativa y quién paga la factura?

El contexto: la industria de la ciberseguridad necesita monstruos

Mitnick murió en 2023. Pero su modelo persiste.

Hoy, cada conferencia de ciberseguridad tiene un ex-hacker convertido en consultor. Cada firma de pentesting tiene un “Condor” en nómina. Cada libro de seguridad vende la fantasía del lobo que cuida el rebaño.

La industria necesita que existan Mitnicks. Necesita que el público crea que los hackers son genios peligrosos que solo pueden ser detenidos por genios aún más caros. Necesita que el miedo justifique el presupuesto.

Mitnick lo entendió antes que nadie. Y se aseguró de ser el primero en cobrar por ello.