Lo que no te cuentan: Tsutomu Shimomura: El Cazador De Mitnick

Hilo sobre Tsutomu Shimomura, el cazador de Kevin Mitnick. Hijo de Nobel, pasó Navidad en un jacuzzi mientras Mitnick hackeaba sus computadoras. Dos meses después, rastreó señales de radio para entregarlo al FBI. Escrib…

# ¿Te acuerdas de esa vez que Tsutomu Shimomura, el cazador de Kevin Mitnick, usó técnicas de vigilancia que Mitnick consideró ilegales, escribió un libro que vendió los derechos cinematográficos antes de que el juicio terminara, y luego desapareció de la ciberseguridad para fundar una empresa de luces LED?

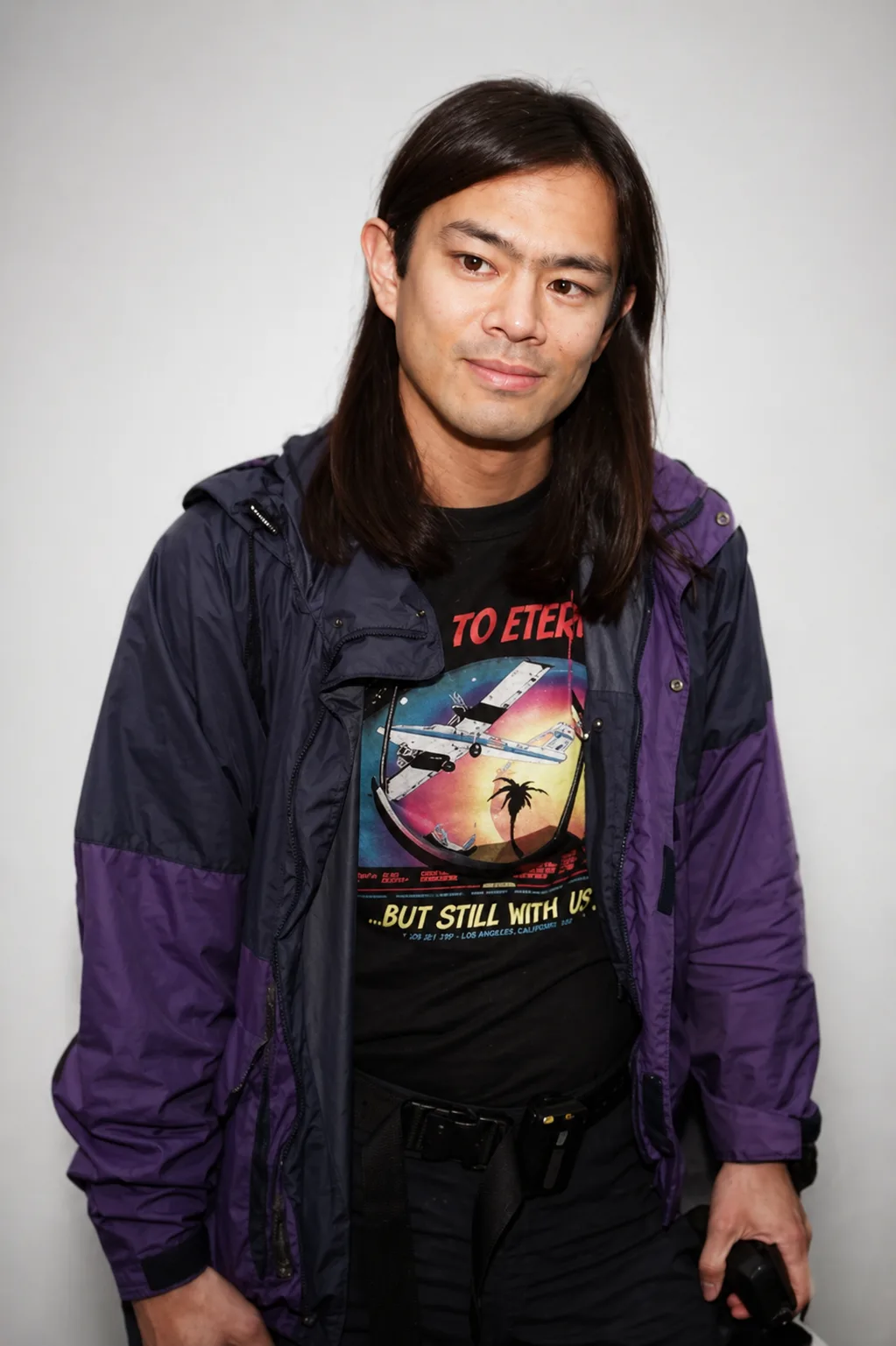

Tsutomu Shimomura era un físico computacional de 30 años, hijo de un Premio Nobel, que pasó la Navidad de 1994 en un jacuzzi en San Francisco mientras Kevin Mitnick hackeaba sus computadoras desde 500 millas al sur. Dos meses después, Shimomura rastreaba señales de radio en Raleigh, Carolina del Norte, para entregar a Mitnick al FBI. Luego escribió un libro, vendió los derechos a Miramax y desapareció de la ciberseguridad. La cacería fue legendaria. Lo que vino después, incómodo.

Tsutomu Shimomura nació el 23 de octubre de 1964 en Nagoya, Japón.

Es hijo de Osamu Shimomura, ganador del Premio Nobel de Química en 2008 por el descubrimiento de la proteína verde fluorescente (GFP). Creció en Princeton, Nueva Jersey. Asistió a Princeton High School, donde fue expulsado de un grupo antiestablishment a pesar de haber ganado un concurso local de matemáticas y ciencias.

En el Caltech estudió bajo Richard Feynman, Nobel de Física. Después trabajó en Los Alamos National Laboratory, donde desarrolló modelos de lattice gas automata con Brosl Hasslacher para simular flujos de fluidos en computadoras paralelas.

En 1989 se mudó a San Diego. Investigador en física computacional en UCSD. Senior fellow en el San Diego Supercomputer Center.

También consultaba para la NSA en ciberseguridad.

Y en 1992 testificó ante el Congreso de EE.UU. sobre vulnerabilidades en la privacidad de los teléfonos celulares.

Bruce Sterling lo describió en el documental Freedom Downtime:

“Estaba en frente del Congreso, y yo testificaba ante un subcomité. Y aquí estaba este tipo en sandalias y, como, shorts desgastados, y el resto de nosotros estábamos vestidos con corbatas… dando lo mejor de nuestro ‘sí, estamos frente al Congreso’ y Shimomura estaba allí en ropa de surfista.”

Era el personaje perfecto para el papel que le esperaba.

La Navidad de 1994: el jacuzzi y el hackeo

El 25 de diciembre de 1994, Shimomura estaba en San Francisco.

En el apartamento de un amigo. Con Julia Menapace, ex programadora de Apple. En un jacuzzi. Discutiendo planes de esquí.

A 500 millas al sur, en San Diego, sus computadoras —dos estaciones Sun SPARC y una tercera con miles de documentos sobre hacking y defensas— comenzaban a recibir comandos.

A las 14:09 PST, alguien estaba sondeando la relación entre sus tres máquinas. Usando una técnica que existía solo en papers teóricos: IP spoofing combinado con predicción de números de secuencia TCP.

El atacante era Kevin Mitnick. Fugitivo. El hacker más buscado del FBI.

Mitnick quería software especializado para hackear teléfonos celulares. No sabía programarlo. Necesitaba robarlo de alguien que sí supiera. Ese alguien era Shimomura.

La técnica era elegante. Mitnick explotó fallos fundamentales en los protocolos TCP/IP. Primero obtuvo acceso root a una estación de trabajo sin disco. Luego secuestró una conexión existente usando un módulo STREAMS del kernel.

Shimomura no estaba allí para defenderse. Estaba en un jacuzzi en San Francisco.

La cacería: de San Diego a Raleigh en siete semanas

Shimomura tomó el ataque como desafío personal.

No era solo un robo de software. Era una afrenta. Alguien había entrado en su sistema usando una técnica que él mismo había teorizado. Era personal.

El rastro llevó a Marin County, donde los archivos robados aparecieron en un servidor de The Well. Luego a Denver. San Jose. Y finalmente, a Raleigh, Carolina del Norte.

Mitnick usaba conexiones celulares para ocultar su posición. Shimomura, con la ayuda de la compañía telefónica y el FBI, redujo la búsqueda a una única torre celular. Eso dejaba cientos de residencias en el área.

En febrero de 1995, Shimomura voló a Raleigh. Se reunió con un equipo de vigilancia por radio del FBI. Usando radio direction finding —triangulación de señales de radio— localizaron el apartamento exacto desde donde Mitnick operaba.

El 15 de febrero de 1995, el FBI allanó el apartamento. Encontraron a Mitnick con más de 100 códigos de teléfonos celulares clonados, identificación falsa y hardware de teléfonos clonados.

Mitnick fue arrestado.

En el tribunal, se enfrentó a Shimomura y dijo:

“Tsutomu, respeto tus habilidades.”

El libro, la película y la controversia

La captura fue solo el comienzo.

A mediados de marzo de 1995, el agente de John Markoff —reportero del New York Times que había cubierto a Mitnick durante años— vendió la historia a Hyperion Books. Los derechos cinematográficos, a Miramax Films.

Shimomura y Markoff se retiraron a una cabaña cerca del Lago Tahoe. Escribieron Takedown: The Pursuit and Capture of Kevin Mitnick, America's Most Wanted Computer Outlaw — By the Man Who Did It.

El libro salió en 1996. La película, Track Down, en 2000.

Pero la historia no terminó allí.

Kevin Mitnick y otros cuestionaron la legalidad y ética de la participación de Shimomura. Jonathan Littman escribió The Fugitive Game: Online with Kevin Mitnick (1996), presentando la versión de Mitnick. Littman alegó improcedencia periodística de Markoff y cuestionó si la participación de Shimomura fue legal.

En su autobiografía Ghost in the Wires (2011), Mitnick expandió las preocupaciones: la implicación de Shimomura fue tanto ilegal como éticamente cuestionable.

El problema: Shimomura no era policía. Era un consultor privado que, según algunas versiones, accedió a sistemas sin autorización judicial para rastrear a Mitnick. La línea entre cazador y cazado se difuminó.

La película Takedown fue criticada como “inexacta y unilateral”. Fue directa a DVD en Estados Unidos.

Shimomura hizo un cameo breve en la película. Como hacker. No como cazador.

Lo que no te cuentan

Primero: Shimomura no era un experto en seguridad corporativo. Era un físico computacional que consultaba para la NSA. Su expertise estaba en física, no en derecho. La cacería de Mitnick fue técnica, pero también fue personal. Y lo personal, en ciberseguridad, bordea lo ilegal cuando no hay orden judicial.

Segundo: el libro y la película se vendieron antes de que el juicio de Mitnick terminara. Los derechos de Miramax se negociaron en marzo de 1995, cuando Mitnick aún no había sido condenado. La presión mediática —la portada del New York Times, el libro, la película— influyó en la percepción pública antes de que un juez dictara sentencia.

Tercero: Shimomura recibió llamadas de broma que popularizaron la frase “My kung fu is stronger than yours”. Pero estas llamadas, según se descubrió después, fueron hechas por un tercero no relacionado, no por Mitnick. El detalle se omitió en la narrativa oficial. La frase sonaba mejor si venía del villano.

Cuarto: después de Takedown, Shimomura dejó la ciberseguridad. Trabajó en Sun Microsystems a finales de los 90. Luego fundó Neofocal Systems, una empresa de semiconductores para redes LED inteligentes. Fue CEO y CTO hasta 2016. La cacería del hacker más famoso del mundo fue el punto culminante de su carrera en seguridad. Después, nada. Como si no hubiera más mundos que conquistar.

Quinto: en un email de enero de 1996, Shimomura escribió sobre el confinamiento solitario de Mitnick:

“Kevin Mitnick fue mantenido en confinamiento solitario durante 8 meses porque ‘las fuerzas del orden le dijeron al juez que de alguna manera podía marcar a un teléfono de pago’.”

Shimomura sabía que la justificación era absurda. Pero no protestó públicamente. El cazador no cuestiona la jaula del cazado.

El giro polémico

Aquí está el truco que nadie menciona.

Tsutomu Shimomura no capturó a Kevin Mitnick. Kevin Mitnick se equivocó eligiendo a Shimomura como víctima.

La ironía definitiva: Mitnick buscaba software para hackear celulares. Elegió a Shimomura porque era el experto. Pero Shimomura no era solo un experto. Era un personaje con conexiones en la NSA, acceso al FBI, y la ambición de convertir una cacería en libro y película.

Traducción: Mitnick no fue atrapado por un sistema de justicia que finalmente funcionó. Fue atrapado porque robó de la persona equivocada: alguien que tenía los contactos, los recursos y los incentivos para convertir su captura en un producto cultural antes de que el juicio terminara.

Shimomura no fue un héroe anónimo. Fue un cazador que monetizó la presa. Escribió el libro con Markoff —el mismo reportero que había cubierto a Mitnick durante años y cuya cuenta de email Mitnick había hackeado—. Vendió los derechos cinematográficos. Apareció en la película. Y luego, cuando no quedaba más que contar, abandonó la ciberseguridad para vender luces LED.

La cacería fue legendaria. Pero la leyenda pertenece al cazador, no al cazado.

La pregunta que no te dejará dormir

Si descubrieras mañana que el experto en seguridad que rastreó al hacker más famoso del mundo usó técnicas de vigilancia que el propio hacker consideró ilegales, vendió la historia en libro y película antes de que terminara el juicio, y luego abandonó la ciberseguridad para fundar una empresa de semiconductores de iluminación, ¿seguirías viéndolo como el héroe de la cacería, o aceptarías que en la ciberguerra la línea entre cazador y cazado es tan delgada que, a veces, el único modo de saber quién ganó es ver quién escribió el libro?

El contexto: la ciberseguridad como espectáculo

El caso Shimomura-Mitnick definió un patrón que persiste: el experto en seguridad que se convierte en celebridad. El cazador que vende la historia. El hacker que se convierte en consultor.

Shimomura fue el primero en hacerlo a gran escala. Pero no el último. Hoy, cada conferencia de ciberseguridad tiene su “cazador de Mitnicks”. Cada firma de pentesting tiene su ex-hacker convertido en orador de 16.000 dólares por charla.

La diferencia es que Shimomura, después de Takedown, desapareció. No escribió más libros. No dio más charlas. No fundó más empresas de seguridad. Fundó Neofocal Systems, vendió luces LED, y dejó que la leyenda hablara sola.

Quizás entendió algo que otros no han entendido: en la ciberguerra, el verdadero poder no está en cazar al lobo. Está en ser el único que puede contar la historia.